Pagina Modelo

Contexto: Apresentação geral do contexto arquitetura dos sistemas e suas fases de implantação.Tags: aquila, sistemas, rudis, magma

1. Visão Geral

1.1 Rudis

O RUDIS é o acrônimo para Real-time Unified Data Information Store (Armazenamento Unificado de Informações de Dados em Tempo Real)

1.1.1 Para que o RUDIS serve?

1.1.2 Ele serve especificamente para:

Centralização e integração:Implementar aestrutura necessária para operar a aplicação de centralização de dados, estabelecendo a integração inicial entre os sistemas processuais (conforme a distribuição do conversor existente no mmento da contratação), o DataJud e o CODEX.Consistência de dados:garantir a consistência estrutural dos dados processuais.Suporte à automação:Preparar a base de dados para suporte ao processamento assíncrono e à integração de mensagens, oferecendo suporte técnico e estrutural para futuras automações.Monitoramento e Governança:o RUDIS é crucial para a integração com a plataforma Magma, permitindogarantir indicadores precisos em tempo reala serem utilizados nas visualizações de dados gerenciais e no monitoramento de indicadores internos e do CNJ.

1.1.3 Como o RUDIS funciona ?

Fluxo Bidirecional de Dados:é capaz de prover umfluxo bidirecional de dados entre o Codex, o Extrator e os sistemas processuais.Fonte de Dados:a centralização é realizada utilizando o sistema processual comofonte primária de dados. As informações são extraídas, transformadas e carregadas (ETL) para um Data Warehouse centralizado, totalmente disponível para uso interno através de API's, com autenticação e auditoria.Integração e Consistência:suporte a integração de sistemas processuais internos, aprimorando a consistência das bases de dados com o DataJud, o que aumenta os índices de completude e qualidade das informações.Acesso Programático (APIs):suas funcionalidades podem ser expandidas com automações, garantidas pela consistência dos serviços e oacesso programático via APIs, oferecendo bibliotecas customizáveis para integração. Essas bibliotecas são, em sua maioria, desenvolvidas em Python e Java.Operação Autônoma e Eficiente:as rotinas implementadas no RUDIS são automatizados para assegurar suaoperação confiável e contínua.Integração com outros Sistemas:na ultima fase de implementação, é finalizadoo processo de integração do RUDIS com os demais sistemas contratados, incluindo oKartarsis(sistema de correção de inconsistências) e oMagma(plataforma de governança e geração automática de indicadores para BI em tempo real).Consolidação:o escopo global de monitoramento, controle, governança e automação da implementação de referência de visualização de dados a partir do sistema Magma, é consolidado em conjunto com a última fase do RUDIS.

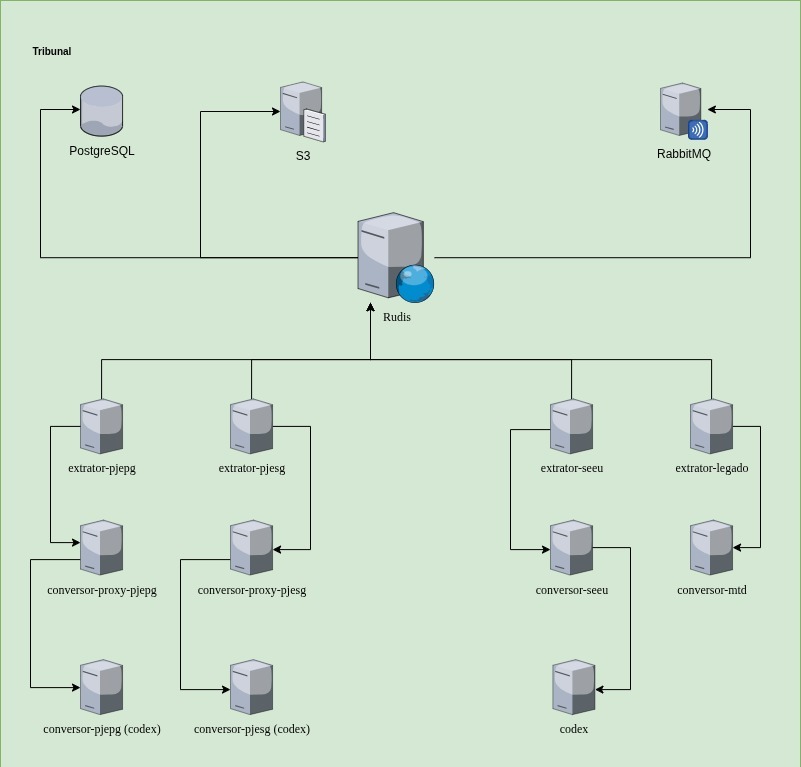

1.1.3 Como é a arquitetura do Rudis ?

O RUDIS foi projetado dentro de uma arquitetura modular e distribuída, integrando diversos componentes responsáveis pela coleta, transformação e sincronização de dados oriundos das fontes processuais do tribunal.

No núcleo, o RUDIS estabelece comunicação com:

RabbitMQ: utilizado para o gerenciamento de filas e orquestração assíncrona dos fluxos de dados.PostgreSQL: banco de dados dedicado ao RUDIS, garantindo isolamento e confiabilidade no armazenamento das informações tratadas.S3: suporte ao armazenamento distribuído de arquivos e objetos, permitindo escalabilidade e integração com processos de ingestão e análise.

Além disso, o RUDIS interage diretamente com um conjunto de microserviços especializados:

Extratores: responsáveis por acessar as bases processuais do tribunal (ex.:extrator-pjepg,extrator-pjesg) e também sistemas específicos, como oSEEU(extrator-seeu) ou ambientes legados (extrator-legado).Conversores e proxies: realizam a normalização e adaptação dos dados coletados, preparando-os para integração noRUDIS. Isso inclui camadas intermediárias (conversor-proxy-pjepg,conversor-proxy-pjesg) conectadas aos conversores finais (conversor-pjepg (codex),conversor-pjesg (codex)).

Esse ecossistema garante que o RUDIS consiga:

Extrair informações diretamente dos sistemas processuais do tribunal.Incorporar dados doSEEUa partir do ambiente doCodex CNJ.Sincronizar registros provenientes desistemas legadospor meio doMTD.Manter a interoperabilidade entre diferentes fontes e formatos, assegurando consistência e qualidade dos dados repassados ao CNJ.

1.2 Magma

1.2.1 Para que o MAGMA serve?

1.2.2 Suas finalidades incluem:

Geração de Indicadores em Tempo Real:o Magma tem como foco ageração automática de indicadores para BI em tempo real, permitindo agestão de metas orientada a dados (data-driven)e inteligência judicial.Monitoramento e Governança:é utilizado para omonitoramento de indicadores internos e do CNJ, garantindo que os indicadores utilizados nas visualizações de dados gerenciais sejam precisos e em tempo real.Gestão do Prêmio CNJ de Qualidade:a plataforma conta com ummódulo de GESTÃO DO PRÊMIO (integração com Aquila e painel).Este módulo:Apresenta visualmente, em tempo real, onível de atendimento (pontos) no ranking do CNJ.Indica os eixos (como Produtividade, Dados e Tecnologia) que precisam de maior atenção para garantir os melhores níveis para o Selo.

Acesso Granular:ofereceacesso granular a todos os indicadores monitoradosatravés dos seus dos parâmetros persistidos.

1.2.3 Como o MAGMA irá funcionar?

Integração de Dados:o Magma éintegrado totalmente ao RUDIS(Real-time Unified Data Information Store) para garantir que os indicadores sejam precisos e em tempo real.Visualização de Dados:Irá fornecervisualizações de dados analíticospor meio de dashboards interativos, desenvolvidos utilizando as capacidades do Codex ou ferramentas de BI integráveis, para monitorar os indicadores de qualidade.Alerta Automático:uma de suas funcionalidades é oenvio de alertas em caso de variação significativa nos indicadores.Público-Alvo:As visualizações e o dashboard não se resumem a tomadas de decisões negociais, mas são direcionados àsequipes técnicasresponsáveis pela governança de dados e integridade dos sistemas.Consolidação:O escopo global de monitoramento, controle, governança e automação da implementação de visualização de dados a partir do sistema Magma éconsolidado em conjunto com a última entrega do RUDIS.Controle de Governanças Manuais:aqueles indicadores que não tiverem viabilidade de integração via dados judiciais monitorados pelo Rudis ou Kartarsis podem ser controlados no Magma através dainserção manual de metadados e evidênciaspara acompanhamento da pontuação do Prêmio CNJ.

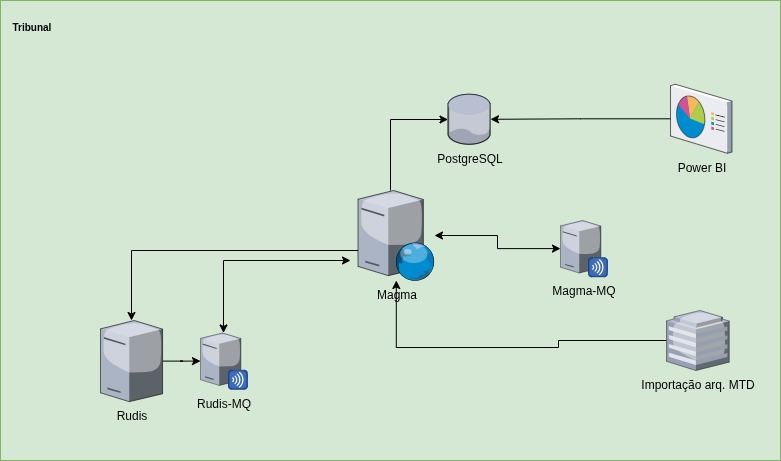

1.2.4 Como é a arquitetura do MAGMA ?

Principais Componentes Arquiteturais

Integração com Rudis e Rudis-MQ: o Magma recebe dados processuais extraídos e tratados pelo Rudis, com suporte a comunicação assíncrona via mensageria, garantindo robustez e resiliência no fluxo.Magma-MQ: camada interna de mensageria que gerencia filas e processamentos paralelos, permitindo que os dados sejam tratados de forma desacoplada e escalável.PostgreSQL: banco central do Magma, dedicado àpersistência, modelagem e governança dos dados analíticos. É a base de apoio para a geração de indicadores em tempo real e serve de fonte para visualizações.Power BI (não obrigatório): camada de apresentação, responsável pordashboards e relatórios dinâmicosque refletem os dados já tratados e validados, possibilitando análises gerenciais e estratégicas.Pode ser utilizado qualquer ferramenta de visualização, pois toda regra negocial dos indicadores estão persistidos no Magma.Importação MTD: módulo que viabiliza a ingestão de dados desistemas legadose outras fontes externas, assegurando que todo o ecossistema analítico seja abrangente e atualizado.

1.3 Kartarsis

1.3.1 O que é o Kartarsis ?

1.3.2 Para que serve o Kartarsis ?

Correção de Inconsistências:Identificar e corrigir inconsistências emmovimentos, classes, assuntos e outros elementos relacionados à qualidade de dados.Alinhamento com o CNJ:Assegurar oalinhamento com os padrões do CNJ, garantindo a completude dos registros e a precisão nos movimentos processuais.Retroalimentação de Dados:Permitir a retroalimentação de informações do DataJud para o PJe.Governança:O sistema está inserido na infraestrutura de governança e monitoramento, sendo um dos sistemas que monitoram dados judiciais, juntamente com o RUDIS e o MAGMA.

1.3.3 Como o Kartarsis irá funcionar ?

Integração e validação:é umsistema integrado ao sistema processual.Na prática, funcionará como ummódulo de validação integrado ao sistema processualque realizavalidações automáticas dos dados antes da submissão ao DataJud pelos meios já utilizados pelo Tribunal.Uso de Scripts e APIs:sua operação pode envolver, além do seu core, o uso descripts em Python ou outra linguagem adequadapara automatizar a correção de códigos de movimentos incorretos ou faltantes, com base em regras de negócio e validações.Retroalimentação Automática:conta com umaAPI de Retroalimentaçãoque permite corrigir automaticamente as inconsistências identificadas pelo DataJud e enviar essa correção de volta para o sistema processual, ou para uma zona de validação/curadoria.Inteligência Artificial (IA):por estar integrado através de API's, sua arquitetura facilita o processo de integração para consumo de modelos de inteligência artificial, que podem ter finalidades diversas no âmbito de qualidade de dados.Automações Potenciais:ele é projetado para poder realizar automatizações como, correção automátiça de erros de digitação, preenchimento automático de campos obrigatórios com base em dados existentes e validação automática de datas e prazos processuais.Saneamento Específico:permite a inclusão do histórico de movimentos ausentes e de documentos migrados diretamente no processo, permitindo que as políticas de sigilo e LGPD sejam atendidas.

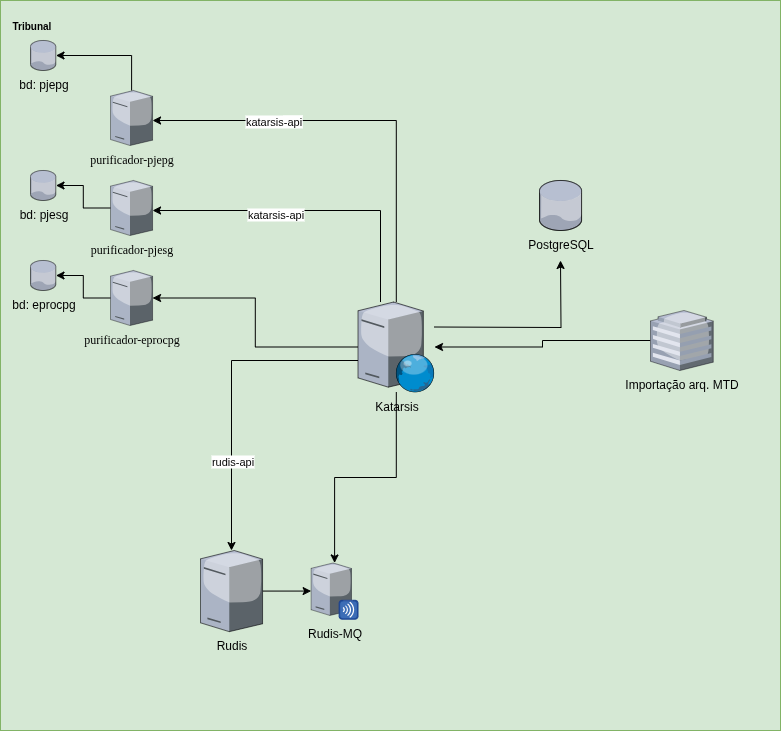

1.3.4 Como é a arquitetura do Kartarsis ?

Principais Componentes da Arquitetura

Purificadores (PJePG, PJeSG e eProcPG): módulos responsáveis por acessar diretamente as bases processuais do tribunal. Eles aplicam regras de saneamento e identificação de inconsistências, enviando os dados tratados ao Katarsis por meio dakatarsis-api.Katarsis: núcleo central do sistema, responsável por consolidar, tratar e corrigir as informações recebidas dos purificadores. Ele integra as correções com o banco de dados relacional (PostgreSQL) e gerencia o fluxo de saneamento junto a outros módulos.Importação via MTD: mecanismo que possibilita a ingestão de documentos e registros migrados fora do PJe/Eproc, permitindo correção, inclusão e alinhamento desses dados ao processo.PostgreSQL: repositório dedicado, onde são armazenados o controle/auditoria dos dados saneados e retroalimentados, garantindo consistência e rastreabilidade.Integração com Rudis: por meio darudis-api, o Katarsis alimenta o ecossistema de governança e monitoramento de dados, enviando informações saneadas para oRudise, viaRudis-MQ, para as camadas de mensageria.

1.4 Aquila

1.4.1 O que é o Áquila ?

O Áquila é uma plataforma de gestão estratégica e monitoramento de indicadores de desempenho voltada ao atendimento das diretrizes do Conselho Nacional de Justiça (CNJ) e à governança interna dos tribunais. Ele se destaca como um sistema de apoio à gestão da qualidade, fornecendo mecanismos de acompanhamento, auditoria e planejamento orientados a metas.

1.4.2 Finalidade e objetivos

Gestão do Prêmio CNJ de Qualidade: permite mapear e acompanhar os itens exigidos pela premiação, associando cada indicador a artigos, incisos e eixos de governança definidos pelo CNJ.Monitoramento de Conformidade: classifica os itens quanto ao tipo de pontuação (fixa ou gradual), forma de monitoramento (manual ou automático) e aplicabilidade, garantindo rastreabilidade dos critérios.Diagnóstico e Auditoria: cada item pode receber diagnósticos, observações e trilhas de auditoria, assegurando que a evolução das ações esteja documentada e validada.Plano de Ação: possibilita detalhar planos de ação vinculados a cada item, com responsáveis, prazos, cenários de pontuação (otimista, pessimista, CNJ) e recursos associados.Gestão Colaborativa: promove o envolvimento de múltiplos perfis de usuários (gestores, técnicos, auditores), cada qual com níveis de acesso e responsabilidades específicas.

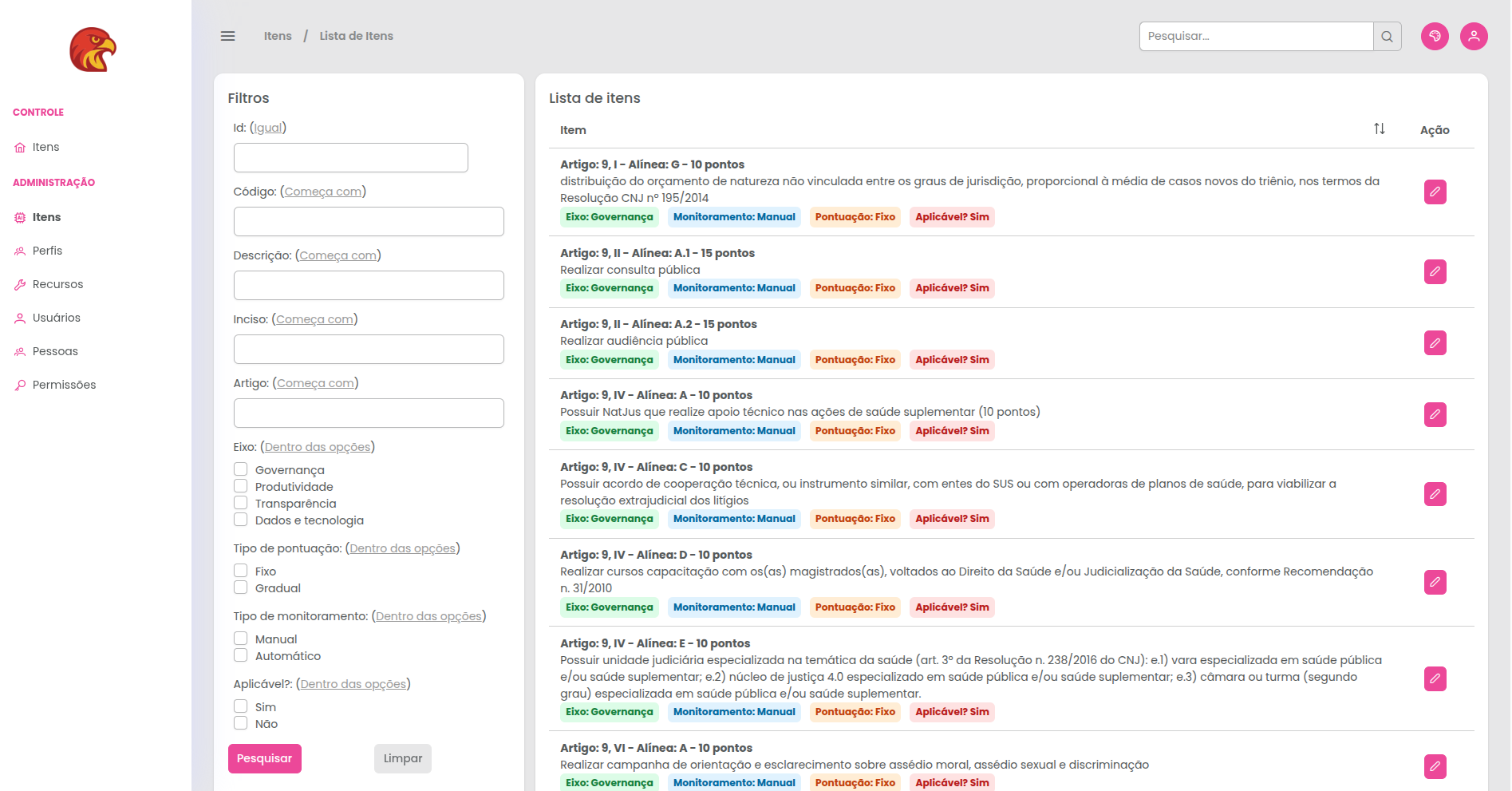

1.4.3 Principais funcionalidades

Cadastro e Filtros de Itens: pesquisa e gestão de itens vinculados a artigos, incisos e eixos (Governança, Produtividade, Transparência, Dados e Tecnologia).Detalhamento de Item: exibição da descrição normativa, pontuação, aplicabilidade e tipo de monitoramento.Controle Operacional: atribuição de responsáveis, substitutos e acompanhamento de períodos avaliativos.Diagnóstico: registro de análises qualitativas e quantitativas por membros da equipe, com histórico documentado.Planos de Ação: criação e acompanhamento de ações corretivas ou evolutivas, relacionadas diretamente a cada indicador.Auditoria: camadas de verificação e validação para garantir integridade e consistência dos registros.

Em resumo, o Áquila atua como o núcleo de governança estratégica do tribunal, fornecendo um ambiente centralizado para:

estruturar indicadores do CNJ,atribuir responsabilidades,monitorar avanços,auditar evidências, egerar insumos para decisões estratégicas de alta gestão.

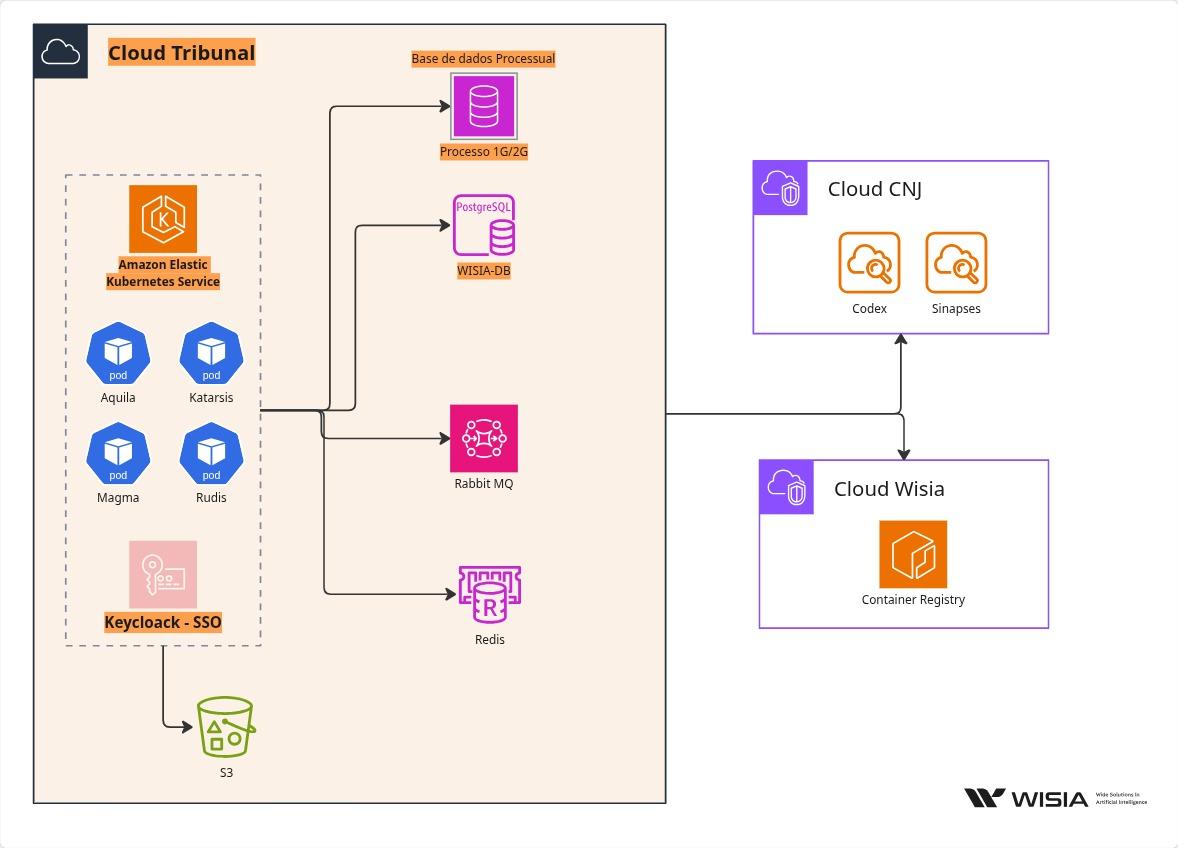

2. Arquitetura de Implantação

Ambiente “Cloud Tribunal” (cluster Kubernetes):

EKS (ou K8s equivalente):orquestra os pods dos sistemasÁquila, Katarsis, Magma e Rudisem namespaces separados (ex.:aquila,katarsis,magma,rudis) comConfigMaps/Secretspara parâmetros e credenciais.Keycloak (SSO):provê identidade e acesso (OIDC/OAuth2) para os front-ends e APIs dos sistemas. Integra grupos/perfis (gestor, auditor, técnico etc.).RabbitMQ (mensageria):filas/resiliência para ingestão e processamento assíncrono (ex.: eventos do Rudis → Magma; saneamentos do Katarsis → Rudis).Redis (cache/locks):acelera leituras,rate-limitejob locks.PostgreSQL (WISIA-DB):banco operacional/analítico dos sistemas (modelos normalizados, fatos/dimensões, trilhas de auditoria).S3 (objeto):armazenamento de artefatos (evidências, anexos,snapshotsde indicadores, exportações MTD, etc.).Bases Processuais (1G/2G – PJe/eProc):fontes de verdade internas do Tribunal, acessadas de formasomente leiturapor extratores/purificadores (Rudis/Katarsis).

Integrações externas:

Cloud CNJ (Codex / Sinapses):consumo e/ou envio via HTTPS (MTD/Codex APIs) para conformidade e retroalimentação.Cloud Wisia (Container Registry):pullde imagens assinadas (supply-chain) paradeploysversionados no cluster do Tribunal.

Fluxos principais (alto nível):

Extração/Normalização:Rudis lê fontes internas (bases processuais; eventualmente S3 interno) e publica eventos emRabbitMQ; grava dados tratados noPostgreSQL.Saneamento/Correção:Katarsis consome dados, cruza com regras (CNJ/DataJud) e operafixes; para casos migrados, processaMTD; retroalimenta Rudis e, quando aplicável, volta ao PJe por integrações controladas.Governança/Indicadores:Magma consolida métricas em tempo real (PostgreSQL + Redis), alimentaPower BI / painéis própriose suporta omódulo Prêmio CNJ.Gestão Estratégica:Áquila gerencia itens, diagnósticos, planos de ação, auditoria e perfis — tudo autenticado noKeycloake cruzado com indicadores doMagma.CNJ:envios/consultas aoCodex/Sinapsespor HTTPS (mTLS/token), sempreoutbound-onlya partir do cluster.Ciclo DevOps:imagens vêm doContainer Registry (Wisia Cloud)compull secretseimage policies.

3. FAQ - Perguntas Fequentes

1) “Como os elementos se comunicam internamente e com redes externas?”

Internamente:HTTP/HTTPS(APIs entre sistemas),AMQP(RabbitMQ),TCP 5432(PostgreSQL),TCP 6379(Redis), todosrestritos por NetworkPolicieseSSO via Keycloak.Externamente:HTTPS 443paraCNJ(Codex/Sinapses) e paraWisia Registry(pull de imagens). Asbases processuaissão internas e acessadas viaDB read-onlyouAPIs internas.

2) “Se precisa falar com elemento interno do Tribunal, como funciona? Usuário de banco de dados ou API?”

As aplicações se comunicam conforme arquitetura, através de API e via banco de dados, módulos específicos fazem a comunicação direta via banco com a base do sistema processual, ou, em casos específicos poderão realizar acoplamento por API.PreferênciaAPI interna(quando disponível) com OIDC (Keycloak).Na ausência de API,usuário de banco read-onlycomallowlisteviewsdedicadas. Sem permissões DDL/DML fora do estritamente necessário.

3) “Quais as permissões mínimas?”

DB fontes: read-only por schema/tabela/view.WISIA-DB: RW por schema do sistema, RO para BI.RabbitMQ: vhost dedicado,publish/consumeapenas nas filas do fluxo.Redis: ACL pornamespacede chaves.S3: política por prefixo de bucket; somente o necessário.Keycloak:scopeserolesmínimos por client.CNJ: token/mTLS apenas para endpoints exigidos; egress 443 restrito.Katarsis: